ملخص

تتبع Kaspersky Lab سلسلة من الهجمات باستخدام برامج ضارة مجهولة منذ أوائل عام 2017. ويبدو أن هذه الهجمات ذات دوافع جغرافية واستهداف منظمات بارزة. الهدف من الهجمات هو التجسس بشكل واضح - فهي تنطوي على الوصول إلى الهيئات التشريعية والتنفيذية والقضائية العليا في جميع أنحاء العالم.

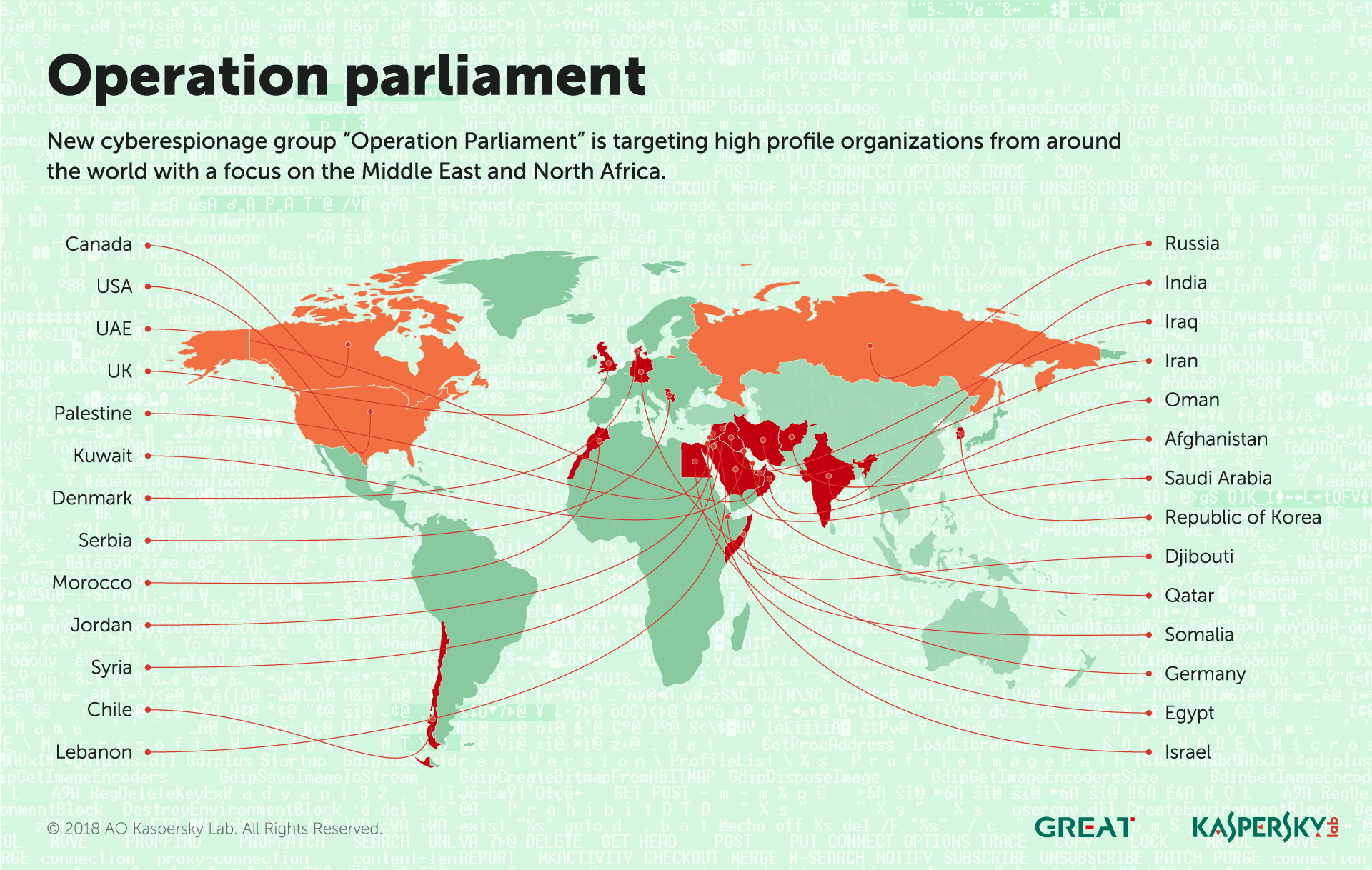

- استهدف المهاجمون عددًا كبيرًا من المنظمات على مستوى العالم منذ أوائل عام 2017 ، مع التركيز الرئيسي على منطقة الشرق الأوسط وشمال إفريقيا (MENA) ، وخاصةً فلسطين. كما تم استهداف المنظمات البارزة في مناطق أخرى. انخفض عدد الهجمات منذ بداية عام 20188.

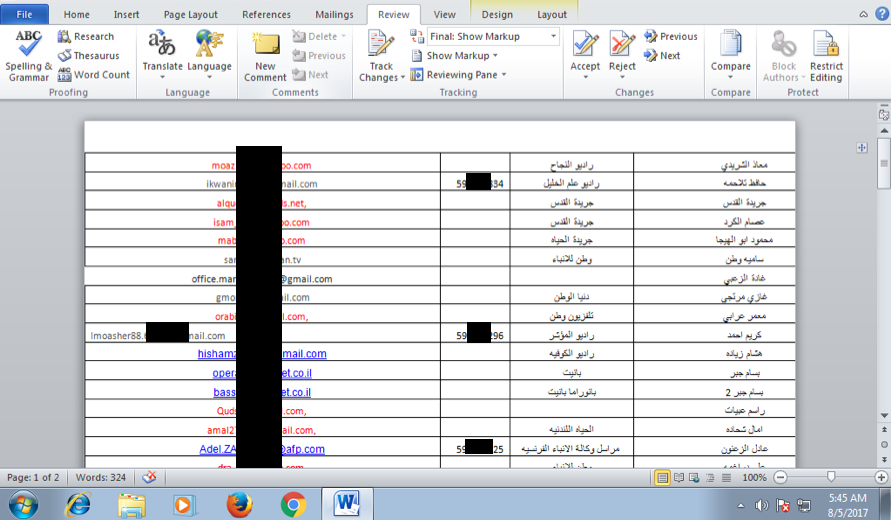

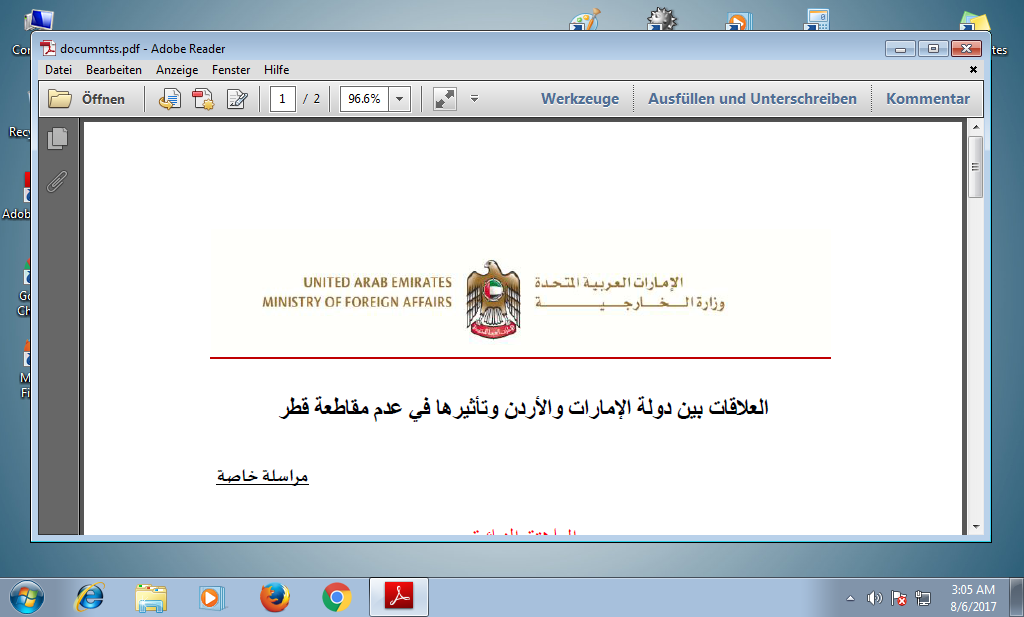

- تم اكتشاف الهجمات في البداية أثناء التحقيق في هجوم تصيد استهدف شخصيات سياسية في منطقة الشرق الأوسط وشمال أفريقيا. في بادئ الأمر ، بدا أن الهجمات كانت من أعمالغوغبرغ في غزة المتدنية الرقة (الشراك الخبيثة ، أسماء الملفات) ، لكن تحليلًا إضافيًا رسم صورة مختلفة تمامًا.

- وتشمل الأهداف كيانات رفيعة المستوى مثل البرلمانات والشيوخ ومكاتب الدولة العليا والمسؤولين وعلماء العلوم السياسية والوكالات العسكرية والاستخباراتية والوزارات ووسائل الإعلام ومراكز الأبحاث واللجان الانتخابية والمنظمات الأولمبية والشركات التجارية الكبرى وغيرها من الكيانات غير المعروفة.

- توفر البرامج الضارة بشكل أساسي وحدة تحكم عن بعد لـ CMD / PowerShell للمهاجمين ، مما يمكنهم من تنفيذ أي نصوص / أوامر واستلام النتيجة عبر طلبات HTTP.

- يتم حماية مستخدمي كاسبرسكي لاب و Threat Management and Defense من الهجمات.

نشر سيسكو تالوس مؤخرًا مدونة تشرح الهجمات المستهدفة في منطقة الشرق الأوسط والتي نعتقد أنها قد تكون مرتبطة.

علم الضحية والاحصاء

استناداً إلى النتائج التي توصلنا إليها ، نعتقد أن المهاجمين يمثلون عامل تهديد غير معروف من قبل جيوسياسيًا. بدأت الحملة في عام 2017 ، مع قيام المهاجمين بما يكفي لتحقيق أهدافهم. ومن الأرجح أنهم يستطيعون الوصول إلى أدوات إضافية عند الحاجة ، ويبدو أنهم يتمتعون بإمكانية الوصول إلى قاعدة بيانات مفصَّلة لجهات الاتصال في المنظمات الحساسة والعاملين في جميع أنحاء العالم ، وخاصة الموظفين الضعفاء وغير المدربين. تتراوح أنظمة الضحية من أنظمة سطح المكتب أو الكمبيوتر المحمول الشخصية إلى خوادم كبيرة بأدوار وحدة تحكم المجال أو ما شابه ذلك. وتختلف طبيعة الوزارات المستهدفة ، بما في ذلك المسؤولين عن الاتصالات ، والصحة ، والطاقة ، والعدالة ، والمالية ، وما إلى ذلك.

تم رصد الضحايا في الأراضي الفلسطينية ومصر والأردن والإمارات العربية المتحدة والمملكة العربية السعودية وجيبوتي وقطر ولبنان وتشيلي والصومال والعراق والمغرب وسوريا والهند وإيران وكندا والولايات المتحدة الأمريكية والمملكة المتحدة وألمانيا وإسرائيل وأفغانستان وصربيا وروسيا وعمان والكويت وكوريا الجنوبية والدنمارك.

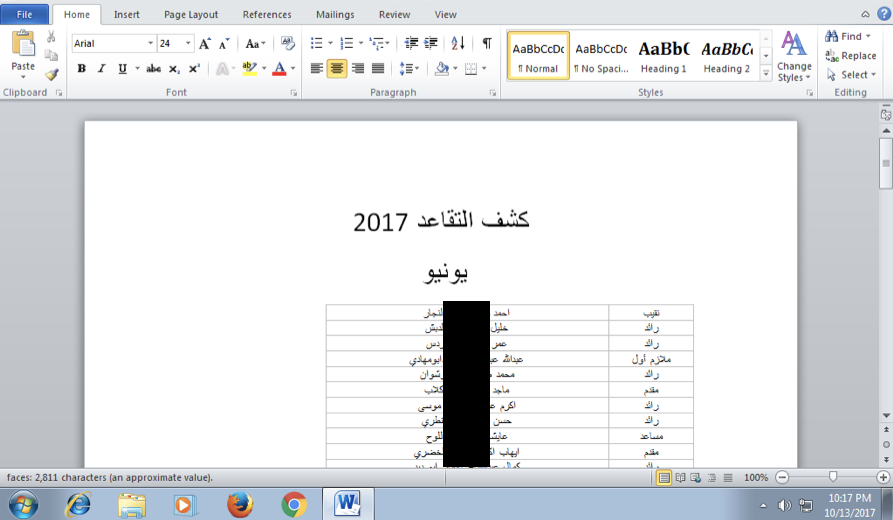

| نوع منظمة الضحايا | عدد المنظمات الضحية |

| غير معروف | 91 |

| الشيوخ / البرلمانات | 7 |

| مكاتب رئيس الوزراء | 3 |

| الوكالات العسكرية / المخابرات | 5 |

| مكاتب حكومية أخرى / مكاتب إدارية / مكاتب دبلوماسية | 20 |

| المؤسسات المالية / المصرفية | 5 |

| منافذ الإعلام | 2 |

| الهيئات الاولمبية / الرياضية | 2 |

| مراكز البحوث / العلماء | 2 |

| لجان الانتخابات | 1 |

| التوزيع / الخدمات اللوجستية | 1 |

ربما لا يمثل عدد الضحايا / المنظمات الضحية النطاق الكامل للهجمات - جزء فقط.

وصف الهجوم والإسناد

يبدو أن عملية البرلمان هي عرض آخر لتوترات متصاعدة في منطقة الشرق الأوسط. وقد حرص المهاجمون بشدة على البقاء تحت الرادار ، حيث قاموا بتقليد مجموعة هجوم أخرى في المنطقة. لقد حرصوا بشكل خاص على التحقق من أجهزة الضحايا قبل الشروع في العدوى ، وحماية خوادم القيادة والتحكم الخاصة بهم. يبدو أن الاستهداف قد تباطأ منذ بداية عام 2018 ، ومن المحتمل أن ينتهي عند الوصول إلى البيانات أو الوصول المطلوب. إن استهداف ضحايا محددين لا يشبه السلوك الذي شوهد من قبل في الحملات الإقليمية التي يقوم بها غزة سايبرغانغ أو صقور الصحراء ويشير إلى عملية معقدة لجمع المعلومات تم تنفيذها قبل الهجمات (المادية و / أو الرقمية).

مع الخداع والأعلام الزائفة التي يتم استخدامها بشكل متزايد من قبل الجهات الفاعلة ، يعتبر الإسناد مهمة صعبة ومعقدة تتطلب أدلة قوية ، خاصة في المناطق المعقدة مثل الشرق الأوسط.

راجع ما يلي لمزيد من المعلومات وأمثلة عن الأعلام الخاطئة المستخدمة في الهجمات السيبرانية:

وصف البرامج الضارة

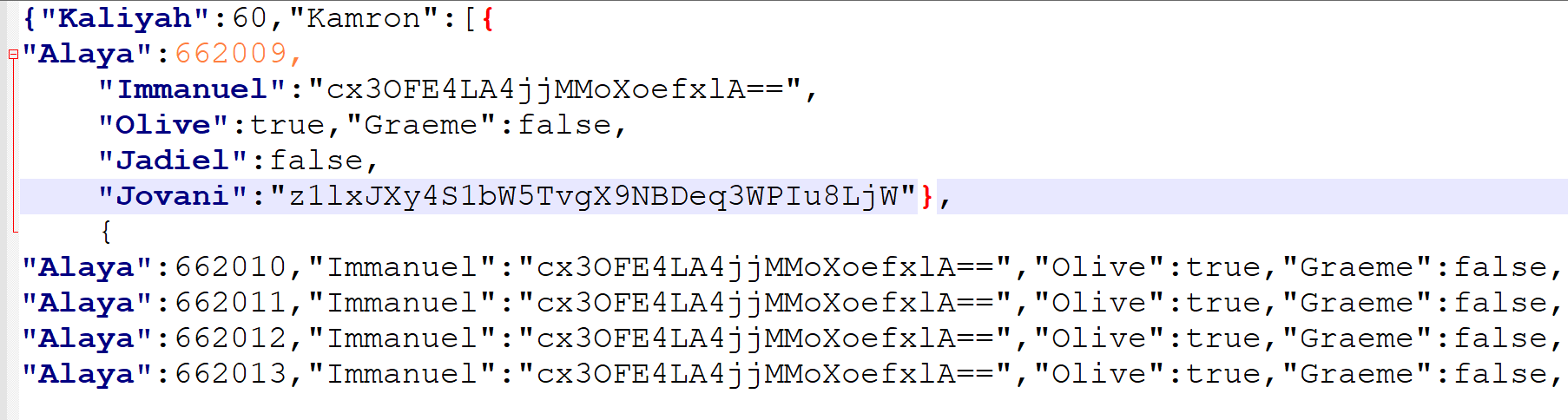

شوهدت البرمجيات الخبيثة لأول مرة محملة بـ VMProtect؛ عند تفريغ العينة ، لم تظهر أي تشابه مع البرامج الضارة المعروفة سابقًا. تم تشفير جميع السلاسل والإعدادات وغموضها. تم تحديد وظيفة تتيح اتصال HTTP مع خادم C & C وتستدعي "processcreatee" استنادًا إلى المعلمات المتلقاة كرد.

يتم تشفير التكوين والسلاسل باستخدام ترميز 3DES و Base64. يتم أيضًا تشفير البيانات المرسلة إلى خادم C & C باستخدام 3DES و Base64. يتم استخدام مفاتيح مختلفة للتشفير المحلي وشبكة الاتصال.

تبدأ البرامج الضارة بالاتصال بخادم C & C عن طريق إرسال معلومات أساسية حول الجهاز المصاب. ثم يقوم الخادم C & C بالرد باستخدام التكوين المشفر المتسلسل.

توفر البرمجيات الخبيثة بشكل أساسي محطة CMD / PowerShell عن بعد للمهاجمين ، مما يمكنهم من تنفيذ البرامج النصية / الأوامر وتلقي النتائج عبر طلبات HTTP.

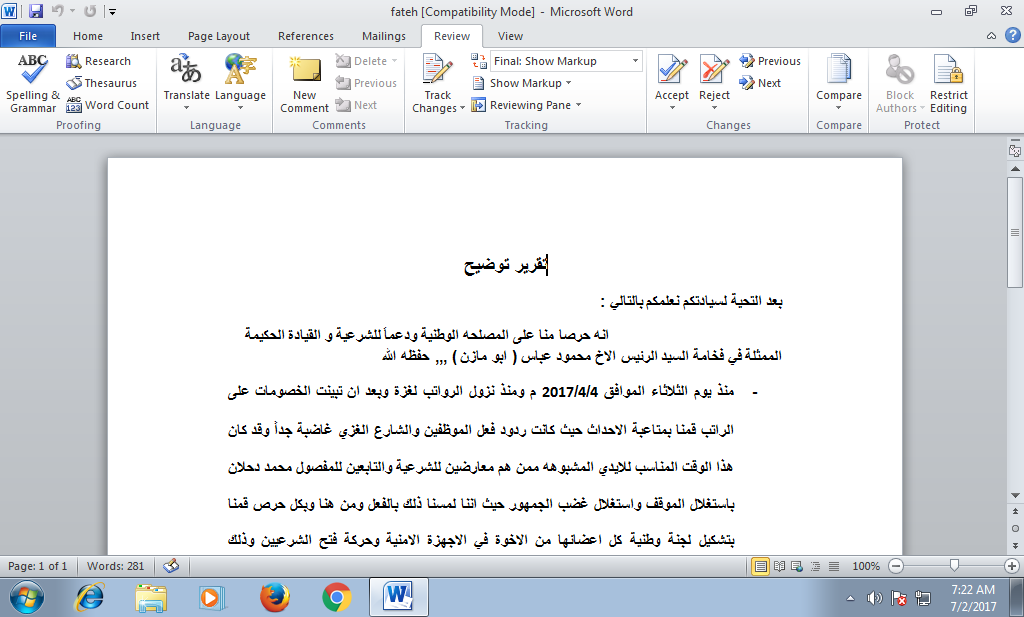

أمثلة على الشراك الخداعية

ما الذي يجب أن تقوم به المنظمات البارزة؟

ينبغي أن تتمتع المنظمات البارزة بمستويات مرتفعة من الأمن السيبراني. الهجمات ضدهم حتمية ومن غير المرجح أن تتوقف. تحتاج هذه المنظمات إلى إيلاء اهتمام خاص لأمنها ، وتنفيذ إجراءات إضافية لضمان حمايتها بشكل جيد. يجب أن تشكل الحلول الهجومية المضادة للاستهداف ، وقدرات استخبارات التهديد وتدفقات البيانات ، ومنع رفض الاستخدام الافتراضي ، وكشف نقطة النهاية والاستجابة ، وتسرب البيانات ، والوقاية من التهديدات الداخلية ، وحتى الشبكات المعزولة / الجوية ، الأساس لأي استراتيجية لحماية المنظمات في المشهد التهديد الحالي.

ضحايا عملية البرلمان بحاجة إلى إعادة تقييم نهجهم للأمن السيبراني.

المراجع :https://securelist.com/operation-parliament-who-is-doing-what/85237/

0 تعليقات